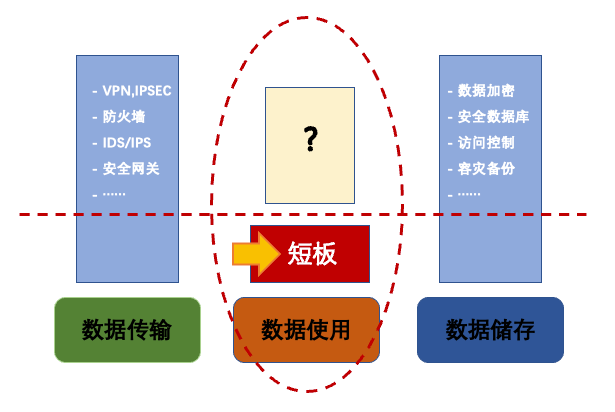

数据安全的内涵不断演进 早在《数据安全法》《个人信息保护法》之前,在企业信息化建设的同时,从保护企业自身的信息资产安全的角度出发,大多数企业也都开展了信息安全工作,标志性的管理事件是构建以国际标准 ISO/IEC 27001 和 27002(前身是 BS7799)/国家标准 GB/T 22080 和 22081 为基础的信息安全管理体系。此时,信息安全的内涵基本上就是国际标准 ISO/IEC 27000/ 国家标准 GB/T 29246 对信息安全的定义:对信息的保密性、完整性和可用性的保持。 随着基于互联网面向消费者业务的大发展,大量个人信息被各互联网企业掌握和使用,仅保护信息的安全性已经不够。欧洲《通用数据保护条例》(GDPR)(包括之前各国颁布的个人数据保护法)、中国《个人信息保护法》对个人信息保护的内涵进行了扩展,强调在保障个人信息安全的同时,还要保护作为数据主体的个人享有个人信息的众多权益,如知情权、决定权、限制/拒绝权、查阅/复制权、可携带权、更正/补充权、删除权等。 《数据安全法》作为数据领域的综合性立法,将信息或数据保护的内涵与外延做了更丰富的扩展,同时也更明确地将数据安全的含义着眼于数据使用过程中的保护路径。《数据安全法》第 3 条规定:“数据安全是指通过采取必要措施,确保数据处于有效保护和合法利用的状态,以及具备保障持续安全状态的能力。”可以看出,“有效保护”和“合法利用”凸显了对数据处理活动既不能放任自流,也不过度保护,并专注于数据处理活动本身的安全、可靠性与可持续性。 数据安全新方向:数据使用安全 “大数据时代的数据安全,不仅包括传统的这种机密性、完整性、可用性,也包括隐私性跟敏感性。数据安全问题的解决,离不开配套的法规政策支持以及严格的管理手段,但更需要有可信赖的技术手段来支撑。”冯登国院士也曾提出:“数据使用安全现在需求迫切,随着云计算、大数据等信息应用场景的发展,以及移动、物联网等设备数量的不断扩大,迫切需要对使用中的数据进行保护。” “保护使用中的数据,需求迫切” 云化基础设施的不断完善与云计算技术的发展,给数据保护带来新的挑战。传统软件架构/硬件设备,无法适应云原生环境,传统的数据保护措施也难以有效处理云场景下敏感数据在使用中的数据安全。数据流动频次和规模的大幅度上升,敏感数据可见性降低,传统发现手段能效不足;高敏感暗数据增多,现有的数据发现和分析能力难以应对。 其次,数据“大众化”使用带来了众多新型场景需求,迫切需要对使用中的数据进行保护。例如企业大数据分析场景,数据分析人员使用 BI 工具、业务人员使用营销、风控等业务应用时,前端界面展示客户敏感信息时必须要做脱敏处理。同时,对于不同部门的业务人员需要设置管控权限,防止越权访问客户敏感信息。因此,对于数据使用过程中重要数据与敏感数据的保护越来越重要,不仅是为了监管合规要求,更是企业数据资产本身的安全所需。 “数据使用安全是当前数据安全中最薄弱的环节” 国内外多起影响深远的攻击事件,致使数据使用安全受到了高度的关注。2021 年,一项全球范围的有关数据隐私保护和安全调研表明(由 Futurum Research 和 IBM 合作进行): - 77% 的企业认为,传统的安全模型不再适用于如今的计算环境, - 94% 的企业认为,数据在使用中所受风险越来越高,必须受到保护, - 92% 的企业认为,云服务提供商需要从技术上为客户提供无法访问其机密数据的有效保证。 通常,数据保护涉及数据的三种不同状态: - 存储时的数据(data at rest),其安全保护措施主要有加密、访问控制、安全数据库、数据容灾备份等(数据资产安全) - 传输时的数据(data at transit),其安全保护措施主要有加密、隐藏、SSL/TLSIPSec、VPN 和 HTTPS 等(通信安全) - 使用中的数据(data in use),其安全保护包括其在内存、处理器中进行计算时的形态的机密性和完整性保护(运行态数据安全或流动数据安全) 数据使用安全是当前数据安全中最薄弱的环节 在过去几年中,在保护传输和存储中的数据方面取得了巨大的进展,但数据使用安全仍是当前数据安全中最薄弱的环节,敏感数据在使用过程中仍可能受到攻击。例如,透明数据库加密(TDE),虽然透明数据库加密能确保敏感数据在存储时受到保护,但同样的敏感数据必须以明文的形式存储在数据库缓冲池中,以便能够处理 SQL 查询。这使得敏感数据很容易受到攻击,因为它的机密性可能通过多种方式被破坏,包括抓取内存的恶意软件和特权用户滥用。 数据使用中的主要安全威胁有哪些? 数据泄露 数据被偷取、窃听、窃取或泄露而造成数据泄露,通过通信流量分析也可能导致信息泄露,也可能从公开的数据推理出敏感数据而造成数据泄露。 数据破坏 数据被篡改(如更改、插入、删除、重放等)或假冒而造成数据破坏,系统或设备感染病毒、蠕虫等恶意代码而导致数据破坏,电磁干扰也可能造成数据破坏。 隐私泄露 通过数据分析、处理或推理等手段都有可能导致个人隐私(如用户身份、社交关系、属性轨迹等)泄露。 数据失控 新的数据处理或应用模式(如云计算)而导致用户数据失控,攻击者利用攻击手段获得数据中心控制权而导致数据失控。 数据滥用 数据被非法使用,或者被非授权使用或越权使用,也包括数据不可溯源、不可追踪。 如何做好数据安全防护,不断提升企业“安全感”? 01 不断深刻认识数据安全的内涵,从敏感数据保护切入 大数据时代的数据安全,不仅包括传统的机密性、完整性、可用性,也包括隐私性和敏感性。随着监管机构对个人信息保护持续重视,企业在严格落实相关法律法规和监管要求的基础上,需要提升敏感数据使用的规范性和标准化,妥善保护个人信息安全。具体而言,企业可将敏感数据保护作为数据使用安全合规的切入点。敏感数据保护的主要工作可分为三项:一是梳理敏感数据并分类分级形成资产目录,二是细粒度的访问控制权限,三是实施全链路的敏感数据访问审计。 02 一体化的思路构建数据使用安全合规新路径 传统的数据安全产品种类与数量众多,但传统的数据安全产品往往是单点能力,本应该协调一致的数据安全策略往往被割裂为不同数据安全产品上配置的多个不同策略;例如数据库防火墙中的访问控制策略、数据脱敏产品中的脱敏策略等,需要跨数据类型、跨业务部门、跨不同应用等去协调。其次,传统单点产品往往对人员技术能力要求高、产品本身成本投入高,对于企业多元化业务场景需求与数据保护场景已经难以满足。企业选择轻量级、低成本、一站式的数据安全产品,一体化的数据安全平台能够将多个安全策略整合为统一的数据安全策略,通过配置统一的数据集合、数据交付策略、数据访问策略达到对不同数据源的统一安全管控,降低数据安全风险范围,构建数据使用安全合规的新路径。 03 牢固的企业级数据安全意识是数据安全管理的底线 企业的每一位员工都和数据安全息息相关,除了用制度、技术、权限等管理手段以外,数据安全意识的培养也同样重要。加强对数据安全专业岗位人员的培训,提升数据安全技能,让其成为关键时刻的“消防员”。同时,企业也要从战略高度重视数据安全,侥幸的心理将付出巨大的代价,数据安全要从管理点滴做起,一个环节不经意的疏忽,可能造成不可逆转的伤害。数据安全,人人有责。